Mẹo bảo mật thông thường cho IoT nơi văn phòng

Internet of Things (IoT) không còn là "mốt nhất thời". Với công nghệ phát triển mạnh trong kết nối liên thông như hiện nay, nó có thể là mục tiêu của các chương trình và các cuộc tấn công độc hại. Khi IoT kết hợp với chính sách BYOD (mang thiết bị cá nhân đi làm) của nhiều công ty thì có thể doanh nghiệp của bạn đã sở hữu một "cơn ác mộng an ninh" trong tay. Tin tặc có thể nhắm mục tiêu vào các thiết bị bảo mật yếu mà nhân viên của bạn mang đến văn phòng và cứ cho là họ kết nối với mạng của công ty, thì tin tặc vẫn có thể sử dụng để làm cổng ra vào hệ thống của công ty.

Không khó để nhận thấy được rằng ngày càng có nhiều các cuộc tấn công hơn trong tương lai sẽ nhắm mục tiêu vào công nghệ IoT. IoT càng có khả năng kết nối các loại thiết bị và hệ thống khác nhau thì càng dễ có nguy cơ bị tấn công. Các thiết bị khác cũng được sử dụng như một backdoor cho tin tặc hoặc một phần của botnet và vô tình đưa các thông tin nhạy cảm có nguy cơ bị truy cập trái phép hoặc chặn bất chợt.

Vậy, làm thế nào để bảo vệ doanh nghiệp khỏi các mối đe dọa IoT trong khi vẫn tận dụng được những lợi ích mà thiết bị IoT mang lại về mặt kết nối liên thông và sự tiện lợi?

Dưới đây là một số mẹo bảo mật cho IoT:

Giới hạn thiết bị IoT tại nơi làm việc

Có chính sách BYOD, không có nghĩa là nhân viên có thể mang bất kỳ thiết bị nào họ có và kết nối với mạng văn phòng.

Đặc biệt, các thiết bị IoT đeo tay có một số lỗ hổng bảo mật có thể đặt một tổ chức vào tình trạng bị vi phạm. Nhiều thiết bị trong số này lưu trữ và truyền dữ liệu mà không cần mã hóa, thường không có mật khẩu hoặc xác thực sinh trắc học. Nó cũng kết nối với điện thoại thông minh của bạn thông qua các kết nối không an toàn như Bluetooth hoặc NFC, làm cho nó đặc biệt dễ bị tấn công brute-force hơn.

Rủi ro dữ liệu thuộc về chính thông tin cá nhân của nhân viên bởi vì đó là thông tin thường được sử dụng trong các thiết bị IOT đeo tay, nhưng cũng vẫn có những mối nguy hiểm khác nữa. Trong năm 2014, "hacker mũ trắng" đã tiếp xúc với các lỗ hổng trong một bóng đèn IoT để làm lộ mật khẩu Wi-Fi. Thậm chí tệ hơn, khi một thiết bị bị xâm nhập, nó có thể thăm dò các thiết bị khác kết nối với mạng và đặt chúng vào nguy cơ bị xâm nhập.

Vì vậy, hãy giới hạn các thiết bị IoT kết nối với mạng của doanh nghiệp càng nhiều càng tốt hoặc, ít nhất, hãy kết nối các thiết bị với một mạng riêng biệt.

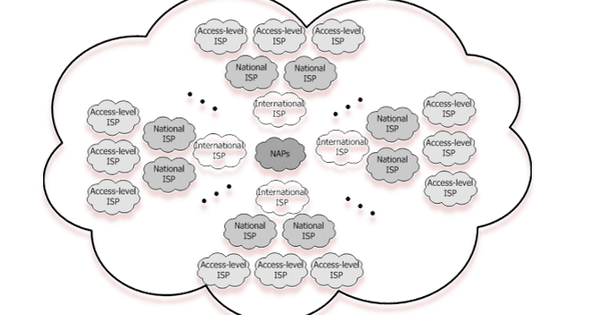

Sử dụng mạng riêng biệt

Bạn có biết khi nào bạn cần tạo một mạng riêng biệt chỉ dành cho các truy cập khách và truy cập khách không có quyền truy cập vào mạng chính của doanh nghiệp?

Bạn có thể làm điều tương tự với các thiết bị IoT. Bạn có thể tạo một mạng riêng biệt dành riêng cho bạn cũng như thiết bị IoT của nhân viên. Bằng cách này, bạn đang cho phép sử dụng các thiết bị cá nhân trong cơ sở làm việc của công ty để nhân viên của bạn vẫn vui vẻ, mà không khiến mạng chủ gặp rủi ro.

Đây là một trong những cách dễ nhất để bảo vệ mạng chủ của bạn khỏi các mối đe dọa IoT.

Sử dụng mật khẩu mạnh và duy nhất

Giống như bất kỳ biện pháp bảo mật nào, chúng ta luôn bắt đầu bằng việc đặt một mật khẩu mạnh. Và với bảo mật IoT cũng thế. Chúng tôi gợi ý nhân viên của bạn nên sử dụng mật khẩu mạnh và duy nhất, đặc biệt nếu họ đang kết nối thiết bị với mạng Wi-Fi.

Vụ tấn công Mirai DDOS (tấn công từ chối dịch vụ phân tán) hàng loạt vào năm 2016 được thiết kế đặc biệt để thăm dò các thiết bị IoT có mật khẩu yếu và các phiên bản cũ của nhân Linux. Nó chủ yếu lây nhiễm các bộ định tuyến và camera IP và sử dụng các bộ định tuyến và camera IP này để làm ngập nhà cung cấp DNS như DYN. Cuộc tấn công này đã đánh sập một số trang web lớn như Etsy, Shopify, Twitter và Spotify. Cuối cùng, botnet đã lây lan tới 380.000 thiết bị.

Ngoài ra, các thiết bị IoT dễ bị hack cũng có thể được sử dụng làm gián điệp của công ty. Máy ảnh thông minh, micrô và loa có mật khẩu yếu có thể được các bên độc hại sử dụng để nắm bắt hoặc ghi lại thông tin nhạy cảm của công ty.

Chắc chắn một điều, bạn nên đảm bảo mọi thiết bị kết nối mạng ở nơi làm việc - như dự án, loa và thậm chí cả những thứ như ấm cà phê hoặc máy bán hàng tự động - đều phải sử dụng một mật khẩu mạnh và duy nhất.

Cần cân nhắc các nguyên tắc sau:

- Mật khẩu phải bao gồm các ký tự chữ cái (chữ in hoa và chữ thường), số và ký tự đặc biệt.

- Mỗi thiết bị phải có một mật khẩu duy nhất. Không sử dụng cùng một mật khẩu trên nhiều thiết bị.

Không sử dụng Universal Plug and Play (giao thức mạng giúp các thiết bị với khả năng kết nối mạng trong gia đình có khả năng nhận ra nhau và truy cập một số dịch vụ (services) nhất định của nhau)

Hầu hết các thiết bị IoT đều có các tính năng cắm và chạy (UPnP) giúp dễ dàng kết nối với các thiết bị khác. Tính năng này giúp kết nối khá dễ dàng với các thiết bị khác nhau như bộ định tuyến, máy in, máy ảnh, và các thiết bị khác để khám phá và kết nối với nhau mà không cần cấu hình phức tạp.

Tuy nhiên, vấn đề là nó cũng làm cho thiết bị của bạn "mở hơi quá". Thiết bị của bạn sẽ trở nên dễ bị khám phá bởi mọi người, kể cả các bên độc hại. Nó giống như việc đặt một dấu hiệu chào đón các tin tặc, nói với chúng rằng bạn đang mở cửa chào đón vào hệ thống trong doanh nghiệp.

Vì vậy, nó rất thuận tiện, nhưng cũng có thể làm cho doanh nghiệp bạn dễ bị xâm nhập và mở cửa cho các cuộc tấn công. Tôi khuyên bạn nên tắt UPnP và dành thời gian để cấu hình thiết lập chính các thiết bị IoT của mình.

Luôn cập nhật Firmware

Có các tính năng bảo mật trên thiết bị của mình không có nghĩa là bạn sẽ tự động được an toàn.

Giống như phần mềm PC, bước thực hành tốt nhất vẫn là cập nhật firmware của thiết bị IoT. Các bản vá lỗi cập nhật sẽ giải quyết các lỗi và các vấn đề liên quan đến bảo mật khác. Việc bỏ qua cập nhật này sẽ khiến bảo mật thiết bị của bạn trở nên vô hiệu vì không thể phát hiện ra các dạng tấn công mới.

Hãy luôn tự động cập nhật firmware; hoặc không, hãy thường xuyên kiểm tra trang web của nhà sản xuất hay liên hệ trực tiếp với họ để xem thiết bị của bạn có đang ở phiên bản mới nhất hay không hoặc liệu bạn có cần tải xuống phiên bản mới nhất hay không.

Chỉ tích hợp với dịch vụ đám mây an toàn

Các nhà cung cấp ứng dụng kinh doanh dựa trên đám mây đã nhận ra rằng IoT có thể thêm một lớp hiệu quả trong các hoạt động kinh doanh. Alexa for Business của Amazon đã ra mắt vào cuối năm ngoái, nó tích hợp với một số ứng dụng đám mây phổ biến nhất cho doanh nghiệp như hệ thống điện thoại doanh nghiệp RingCentral, Microsoft Office 365, dòng ứng dụng năng suất G Suite và ứng dụng quản lý quan hệ khách hàng của Salesforce.

Tuy nhiên, các dịch vụ này có tính năng mã hóa và bảo vệ dữ liệu rất mạnh. Bạn không thể nói rằng mọi dịch vụ đám mây là giống nhau.

Vấn đề là rất nhiều thiết bị IoT yêu cầu dịch vụ đám mây không an toàn như các dịch vụ được đề cập ở trên. Thiết bị của bạn có thể đang đồng bộ hóa dữ liệu nhạy cảm và chia sẻ thêm các thông tin mà không thực sự có ý nghĩa.

Hãy đảm bảo rằng bạn đã đọc kỹ toàn bộ chính sách bảo mật của dịch vụ đám mây, bao gồm cả tính năng mã hóa và bảo mật dữ liệu.

IoT được cho là sẽ cải thiện và đơn giản hóa quy trình mọi thứ được thực hiện. Tuy nhiên, công nghệ vẫn còn trong giai đoạn "trứng nước" và vẫn còn rất nhiều mối bận tâm về an ninh xung quanh nó. Hãy chắc chắn rằng bạn đã nắm rõ được vấn đề này, nếu không, các thiết bị IoT sẽ trở thành một cơn ác mộng thay vì sự tiện lợi.

VCCLoud via globalsign.com

>> Có thể bạn quan tâm: DOS, DDOS là gì? Những kỹ thuật hạn chế tấn công DOS, DDOS tốt nhất hiện nay