7 best practice để bảo mật dịch vụ đám mây của bạn

Khi di chuyển các ứng dụng và dữ liệu lên đám mây, các doanh nghiệp phải đối mặt với nhiệm vụ cân bằng giữa việc tăng hiệu suất nhưng vẫn đảm bảo sự tuân thủ và bảo mật.

Bảo mật trong cloud không hề giống như bảo mật trong data center. Khi sử dụng dịch vụ đám mây, doanh nghiệp cần đánh giá một số yếu tố sau:

- Khả năng mã hóa cho cả dữ liệu truyền cũng như dữ liệu khi nghỉ

- Bảo mật dữ liệu, đặc biệt là trong môi trường đám mây có nhiều bên thuê, với môi trường này, quyền truy cập vào dữ liệu và cách phân tách hệ thống của bạn khỏi lỗ hổng từ các hệ thống khác là không rõ ràng, không an toàn.

- Kiểm soát quyền truy cập dữ liệu của các người dùng, thời gian sử dụng, lưu trữ,...

- Kiểm soát bảo trì, quản lý để và các biện pháp nhằm đảm bảo hệ thống luôn được bảo vệ và cập nhật các bản vá bảo mật phần mềm, máy chủ và hệ điều hành mới nhất,...

Sau đây là một số thực tiễn và hướng dẫn tốt nhất để sử dụng điểm mạnh của Bizfly Cloud nhằm khắc phục các điểm yếu của chính nó.

1. Mã hóa dữ liệu khi chuyển đổi end to end

Tất cả các tương tác với máy chủ nên diễn ra qua SSL transmission (TLS 1.2) để đảm bảo mức bảo mật cao nhất. SSL chỉ nên kết thúc khi các hoạt động diễn ra trong mạng của nhà cung cấp dịch vụ đám mây.

2. Mã hóa dữ liệu nghỉ

Mã hóa dữ liệu nhạy cảm nên được kích hoạt ở tất cả các phần dữ liệu, không chỉ dữ liệu được truyền đi qua mạng. Đây là cách duy nhất giúp bạn tuân thủ các chính sách bảo mật cho các dữ liệu nhạy cảm.

Dữ liệu được lưu trữ trong các cloud storage nên được mã hóa bằng AES-256 và bản thân các khóa mã hóa (encryption keys) phải được mã hóa bằng một bộ khóa chính (set of master keys) được đảo thường xuyên.

Lý tưởng nhất, nhà cung cấp dịch vụ đám mây của doanh nghiệp nên cung cấp mã hóa cấp trường/ lĩnh vực (field-level encryption). Khách hàng sẽ có thể chỉ định các lĩnh vực họ muốn mã hóa (ví dụ: số thẻ tín dụng, SSN, CPF,...).

3. Kiểm tra lỗ hổng phải nghiêm ngặt và liên tục

Nhà cung cấp dịch vụ đám mây nên sử dụng các công cụ hàng đầu để ứng phó với các sự cố và lỗ hổng kịp thời. Ví dụ: các giải pháp từ các công cụ cho phép đánh giá bảo mật hoàn toàn tự động, kiểm tra các điểm yếu của hệ thống và rút ngắn đáng kể thời gian giữa các lần kiểm tra bảo mật quan trọng.

Bạn có thể quyết định tần suất đánh giá lỗ hổng, tùy theo từng thiết bị và mạng. Quét lỗi và lỗ hổng có thể được lên lịch hoặc thực hiện theo yêu cầu.

4. Thi hành và thực hiện những chính sách xóa dữ liệu

Khi thời gian lưu giữ dữ liệu của khách hàng (như được chỉ định trong hợp đồng khách hàng) kết thúc, dữ liệu của khách hàng sẽ bị xóa theo quy định.

5. Thêm các lớp bảo vệ cho bảo mật dữ liệu cấp người dùng

Dịch vụ đám mây sẽ cung cấp các tính năng kiểm soát truy cập dựa trên vai trò (role-based access control, viết tắt: RBAC), cho phép khách hàng đặt quyền truy cập và chỉnh sửa dành riêng cho người dùng dữ liệu của mình. Hệ thống này sẽ cho phép phân chia nhiệm vụ dựa trên kiểm soát truy cập trong một tổ chức để duy trì việc tuân thủ các tiêu chuẩn bảo mật dữ liệu bên trong và bên ngoài.

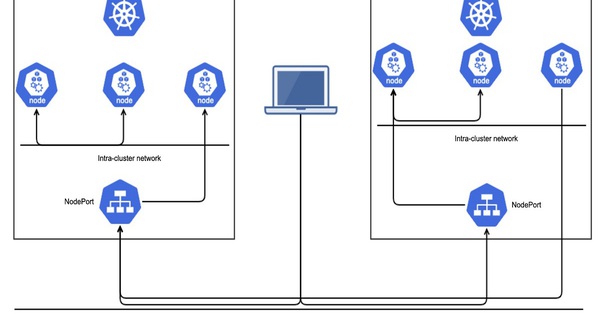

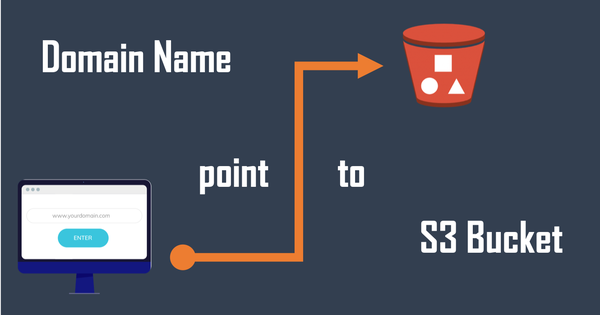

6. Sử dụng virtual private cho cả cloud và network

Thay vì sử dụng theo hình thức nhiều người cùng thuê, bạn nên sử dụng đám mây riêng ảo (virtual private cloud, viết tắt VPC) cho doanh nghiệp. Khách hàng có thể kết nối an toàn với trung tâm dữ liệu của doanh nghiệp, tất cả lưu lượng truy cập đến và đi từ VPC được chuyển đến data center qua kết nối VPN phần cứng bảo mật Giao thức Internet (IPsec) tiêu chuẩn được mã hóa.

7. Hai chứng chỉ quan trọng nhất

PCI DSS: Để đạt được chứng nhận này, nhà cung cấp SaaS phải trải qua quá trình kiểm toán chi tiết để đảm bảo các dữ liệu nhạy cảm (ví dụ: dữ liệu thẻ tín dụng) được lưu trữ, xử lý và truyền tải theo một cách an toàn và được bảo mật tối đa. PCI DSS là một tiêu chuẩn đa bảo mật, bao gồm các yêu cầu về quản lý bảo mật, chính sách, thủ tục, kiến trúc mạng, thiết kế phần mềm và các biện pháp bảo vệ quan trọng khác.

SOC 2 Loại II: Hữu ích trong các quy trình quản lý rủi ro nội bộ, giám sát tuân thủ quy định, cũng như các chương trình quản lý nhà cung cấp, chứng nhận SOC 2 xác nhận rằng dịch vụ đám mây được thiết kế đặc biệt và quản lý chặt chẽ để duy trì mức bảo mật dữ liệu cao nhất.

Cả hai chứng chỉ này đều có thể cung cấp thông tin so sánh hữu ích cho các nhà cung cấp dịch vụ đám mây mà bạn có thể đang xem xét.

Theo Bizfly Cloud chia sẻ

>> Có thể bạn quan tâm: Tại sao chúng ta cần cải thiện bảo mật điện toán đám mây?